Pawn Storm网络间谍活动分析

概述冰风暴“Pawn Storm“是一个长期进行的间谍活动,自2004年开始活跃于网络上,它的成员有APT28、Sofacy、FancyBear、Sednit、Strontium等。其主要目标包括国防工业、军队、政府组织和媒体,从历年攻击情况来看,针对乌克兰、美国、俄罗斯的攻击占了该间谍活动很大的一部分。

该组织攻击的主要手法是利用欺骗性的钓鱼邮件以及定向的鱼叉、水坑攻击之类的方式,进行远控RAT的投递,进而实现窃密、远控等操作。

据趋势科技描述,中东各种受感染的电子邮件帐户的滥用始于2019年5月,并一直持续到今天。自2020年8月以来,他们不再使用这些电子邮件地址仅发送鱼叉式网络钓鱼电子邮件,而是将其用作与IMAPRAT中受损系统进行通信的一种方式。在20年12月上旬,检测到了该组织的攻击活动,其利用VPN服务链接到受感染的云服务器,然后使用云服务器连接到商业电子邮件服务商。之后该组织登陆了Oman(阿曼,阿曼苏丹国,阿拉伯半岛国家)的一家养鸡场的电子邮件账户,并向全球的重点目标发送钓鱼邮件。这次攻击中用到了Google Driver来进行RAT的存储与分发,具体细节如下。

详细分 ...

如何分析各种类型的恶意样本之--C#恶意样本分析技巧

日常样本分析中,我们会遇到各式各样的语言所编写的恶意样本。除了最基础的C/C++之外,使用C#、python、VBScript、Office宏、PowerShell来构造恶意代码也较为常见。

为了让新入门者对各种类型样本的代码结构和分析流程都进行一次了解,我构思了如下系列文章《如何分析各种类型的恶意样本》来进行讲解,希望可以帮到大家。

概述

C#是微软公司发布的一种由C和C++衍生出来的面向对象的编程语言、运行于.NET Framework和.NET Core(完全开源,跨平台)之上的高级程序设计语言。由于其相较于C/C++更为易于开发且同样强大,近年来越来越多的APT组织以及一些RAT工具都将C#做为主编程语言进行恶意样本的Downloader或者恶意样本本身来开发。

.NET/C#的反编译工具常见的有:.Net Reflector、ILSpy/dnSpy、JetBrains dotPeek、GrayWolf等。我常用的是ILSpy/dnSpy这两个工具,尤其dnSpy所具有的动态调试功能是分析样本的利器。

另外.Net/C#相关的逆向分析工具还有很多,比如解混淆 ...

利用赛博朋克2077热点信息进行的勒索攻击

背景前段时间,著名的“波兰蠢驴”公司发布了新游戏赛博朋克2077,游戏一经发售就引爆全球,辽阔的赛博朋克世界令人向往。

但火热的名气也意味着随之而来的麻烦,近日卡巴斯基实验室的Tatyana Shishkova就宣布成发现了一款冒充《赛博朋克2077》游戏移动版的安卓勒索软件,该软件需要从一个模仿谷歌Play商店的虚假网站上下载,运行后在用户移动设备上安装勒索软件。同时其分析指出勒索软件的攻击使用了和2020年初发布的BlackKingdom勒索软件相同的变种版本。

而在Windows上,甚至早在11月就有相关的勒索攻击时间被批露,近期捕获到一份样本,其首次出现时间为2020年11月18号,在VT上被命名为CyberPunk2077.exe。而在国内首次出现时间为2020年12月9号,恰好是国内赛博朋克2077上线时期。

该恶意样本同样是一个勒索软件,经过对其分析对比,发现也为BlackKingdom勒索软件变种版本。

详细分析00 样本信息该样本显示正常赛博朋克2077图标:

分析发现该样本是通过Pyinstaller工具打包的exe程序:

利用Pyinstxtractor.p ...

一篇文章教会你搭建自己的博客

想搭建一个博客很久了,但最近才着手做了这个事。使用博客记录一下平时自己的学习内容,同时也逼迫自己坚持学习。

这里采用GitHub+Hexo搭建博客,可以选择买一个.com域名(啥域名都被注册了。。退而求其次整个cn吧,还便宜),这样输入URL比较有逼格。记得提前买域名,因为要实名认证审核。

Git下载首先需要去注册一个GitHub账号,这步省略不说。之后,需要在本地下载一个GitGub客户端,可以去[Git官网](https://git-scm.com/)进行下载,这里最新版本是2.29.2。

安装过程可以配置一些参数,参考链接[参数配置](https://zhuanlan.zhihu.com/p/103325381),安装完成后,在空白处点击鼠标右键,会出现如下图标:

之后打开Git控制台,输入git即可显示安装后的git信息:

绑定GitHub及文件管理绑定虽然可以直接使用GitHub进行文件的上传,但是并不是很好用,所以这里还是选择将git与我们的GitGub账号绑定,利用SSH进行文件的传输。

Windows下Git的用法 和用Liunx下进行GitGub管理类似 ...

奇幻熊组织攻击活动分析

概述“奇幻熊”(Fancy Bear,T-APT-12)组织,也被称作APT28, Pawn Storm, SofacyGroup, Sednit或STRONTIUM,是一个长期从事网络间谍活动并与俄罗斯军方情报机构相关的APT组织,从该组织的历史攻击活动可以看出,获取国家利益一直是该组织的主要攻击目的。据国外安全公司报道,该组织最早的攻击活动可以追溯到2004年至2007年期间。

该组织常用的攻击手法中对钓鱼邮件的使用颇为频繁,这里我将通过其中一次利用定向钓鱼邮件进行攻击的事件来对APT-28组织做一个攻击手法的了解。

详细分析在进行样本检测时,发现了一个文档“gorodpavlodar.doc”,在VT上进行查找,其最初被检测到的时间为19年,虽然已经是去年开始的活动,但是最近又被检测到了对该文档的请求:

通过溯源分析,发现该文档是发送给哈萨克斯坦的一家大型采矿公司工作的员工的电子邮件中的附件。该电子邮件是从名为“Pavlodar市官方资源”处发送的,检测到其邮件地址为“Pavlodar.& ...

Office 栈溢出漏洞(CVE-2012-0158)分析

0x00 漏洞描述

CVE-2012-0158 Microsoft Office MSCOMCTL.ocx栈溢出漏洞是Office的经典漏洞,作为Office的入门漏洞,这个漏洞很有学习价值

漏洞成因是由于Microsoft Windows的MSCOMCTL.OCX插件中的MSCOMCTL.TreeView、MSCOMCTL.LstView2、MSCOMCTL.TreeView2、MSCOMCTL.ListView控件中存在内存拷贝时检查条件错误而造成的栈的缓冲区溢出,导致可被用于执行任意代码。

0x01 分析环境

使用了如下的分析环境:

名称

使用的环境

操作系统

Winodw 7专业版(32位)

虚拟机

VMware

调试器

OllyDbg/WinDbg

反汇编器

IDA Pro

漏洞软件

Office 2003 SP3

Office格式分析工具

OfficeMalScanner

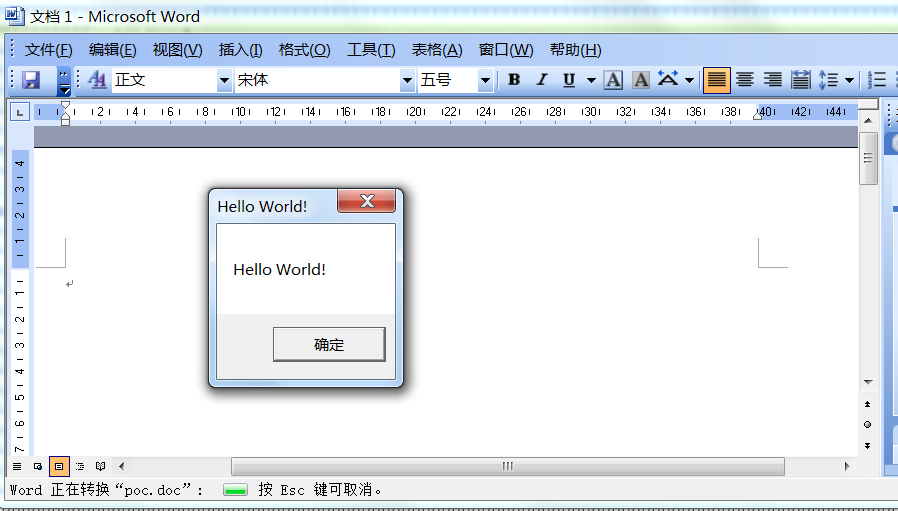

0x02 漏洞分析复现漏洞

安装Office 2003 sp3,软件资源链接: https://pan.baidu.com/s/10XQ29z7rLDIDxY_2t ...